Resumen del artículo:

- Un ataque de phishing utiliza mensajes engañosos de fuentes aparentemente fiables para intentar engañar a las víctimas y que revelen información confidencial, como credenciales de inicio de sesión, contraseñas o datos financieros para usos maliciosos.

- Los atacantes utilizan métodos complejos y diversos, como la suplantación de dominios, los sitios web falsos y la IA generativa, para lanzar ataques de phishing a través del correo electrónico, mensajes SMS, llamadas telefónicas o redes sociales.

- Una prevención eficaz contra los ataques de phishing implica verificar las URL, utilizar herramientas de seguridad de correo electrónico y adoptar modelos de seguridad Zero Trust para identificar y bloquear los intentos de comunicación fraudulenta.

¿Qué es un ataque de phishing?

"Phishing" se refiere a un intento de robar información confidencial, normalmente nombres de usuario, contraseñas, números de tarjetas de crédito, información de cuentas bancarias u otros datos importantes para su uso o venta. El ciberdelincuente, que se hace pasar por una fuente de confianza con una solicitud tentadora, atrae a la víctima para engañarla, de la misma manera que un pescador utiliza cebo para pescar.

¿Cómo se lleva a cabo el phishing?

Los ejemplos de phishing más comunes se utilizan para respaldar otras acciones maliciosas, como la usurpación de cuentas, los ataques de ransomware o los ataques al correo electrónico corporativo. Históricamente, los ataques de phishing se solían realizar a través del correo electrónico o de mensajes instantáneos. Hoy en día, los ataques de phishing se producen a través de diversos medios, desde mensajes de texto SMS hasta llamadas telefónicas y códigos QR.

Existen varias tácticas que los atacantes pueden emplear para hacer que sus intentos de phishing sean más efectivos:

- Encontrar, comprar o extraer información de contacto conocida

- Configurar sitios web y aplicaciones falsos que imitan a los reales

- Usar técnicas como el flujo rápido de DNS para disfrazar sus servidores de alojamiento

- Usar la suplantación de dominio y la suplantación de correo electrónico para que los mensajes parezcan legítimos

- Manipular enlaces para que las URL en los mensajes de phishing parezcan correctas

- Enviar correos electrónicos desde una infraestructura de confianza que pueda pasar las verificaciones y superar los filtros de correo no deseado

- Usar la IA generativa para crear rápidamente mensajes que suenen realistas y sin errores

La mayoría de los ataques de phishing pueden dividirse en algunas categorías generales. Es útil familiarizarse con algunos de estos diferentes vectores de ataques de phishing para poder detectarlos.

Estafa de falsificación de sitio web

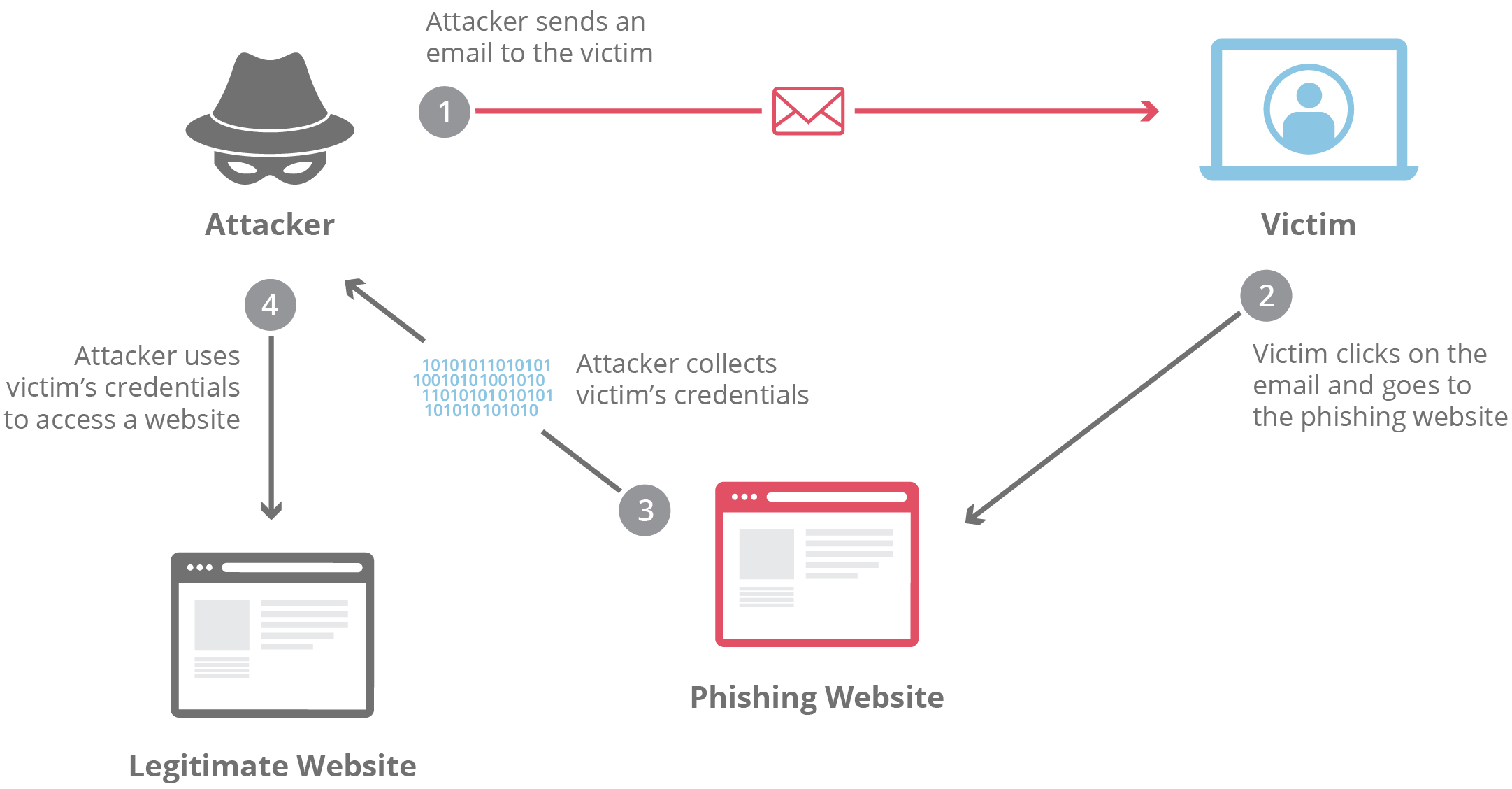

Este tipo de estafa suele ir acompañado de otras estafas, como la de desactivación de cuentas (ver más abajo). En este ataque, el atacante crea un sitio web que es prácticamente idéntico al sitio web legítimo de una empresa que utiliza la víctima, como un banco. Cuando el usuario visita la página por cualquier medio, ya sea un intento de phishing por correo electrónico, un hipervínculo dentro de un foro o a través de un motor de búsqueda, la víctima llega a un sitio web que cree que es el sitio legítimo en lugar de una copia fraudulenta. Toda la información introducida por la víctima se recopila para su venta u otro uso malicioso.

En los inicios de Internet, este tipo de páginas duplicadas eran bastante fáciles de detectar, ya que estaban muy mal hechas. En la actualidad, los sitios fraudulentos pueden parecer una copia perfecta del original.

Al comprobar la URL en el navegador web, puede ser posible detectar un fraude. Si la URL tiene un aspecto diferente al habitual, se debe considerar como sospechosa. Si las páginas aparecen como inseguras y el HTTPS no está activado, esto se debe considerar como una señal de alarma, y es casi seguro que el sitio está dañado o que se trata de un ataque de phishing.

Sin embargo, los atacantes pueden usar la suplantación de dominio para imitar de cerca la URL real del sitio web. También pueden emplear métodos como el secuestro de dominios para tomar control de la dirección real del sitio web. Incluso los usuarios más perspicaces pueden ser engañados. Por lo tanto, a veces es prudente contactar con la supuesta fuente del correo electrónico (por ejemplo, llamando al servicio de atención al cliente del banco) para asegurarse de que el mensaje que llevó a la página web es legítimo.

Estafa de desactivación de cuenta

Al jugar con la urgencia generada en la víctima, que cree que le van a desactivar una cuenta importante, los atacantes son capaces de engañar a algunas personas para que entreguen información importante, como las credenciales de acceso. Este es un ejemplo: el atacante envía un correo electrónico que parece que viene de una institución importante, como un banco, y afirma que la cuenta bancaria de la víctima será desactivada si no se toman medidas sin demora. El atacante solicitará entonces el nombre de usuario y la contraseña de la cuenta bancaria de la víctima para detener la desactivación. En una versión más refinada del ataque, una vez se ha introducido la información, se dirigirá a la víctima al sitio web legítimo del banco para que todo parezca correcto.

Este tipo de ataque se puede contrarrestar si se va directamente al sitio web del servicio en cuestión y viendo si el proveedor legítimo notifica al usuario que hay problemas con la cuenta. También es recomendable comprobar la barra de URL y asegurarse de que el sitio web sea seguro. Cualquier sitio web que no sea seguro y solicite un nombre de usuario y una contraseña debe ponerse en duda seriamente y, casi sin excepción, no debe usarse.

Estafa nigeriana

Este ataque de phishing por correo electrónico se ha hecho famoso por el correo electrónico del "príncipe nigeriano", en el que un supuesto príncipe nigeriano en una situación desesperada ofrece a la víctima una gran suma de dinero a cambio de un pequeño pago por adelantado. No resulta sorprendente que, cuando se realiza el pago, nunca llega la gran suma de dinero. Lo interesante de todo esto es que este tipo de estafa lleva produciéndose desde hace más de cien años de diferentes formas. Originalmente, a finales del siglo XIX, se conocía como la estafa del prisionero español, en la que un estafador se ponía en contacto con la víctima para intentar despertar su codicia y compasión. El estafador presuntamente intentaba sacar clandestinamente al país a un prisionero español adinerado, que recompensaría generosamente a la víctima a cambio del dinero para sobornar a algunos guardias de la prisión.

Este ataque (en todas sus formas) se mitiga simplemente no respondiendo a peticiones de desconocidos en las que se pida dinero para recibir algo a cambio. Si parece demasiado bueno para ser real, probablemente lo sea. Con una simple búsqueda en Google sobre el tema de la solicitud o una parte del propio texto será suficiente para sacar a relucir los detalles de la estafa. Los filtros de spam también se pueden entrenar para detectar estos tipos de correos electrónicos.

¿Cómo se integra el phishing en campañas de ataque más amplias?

Algunos ataques de phishing tienen como objetivo simplemente recopilar información privada de tantos usuarios como sea posible. Los atacantes pueden usar esa información para tomar el control de las cuentas de los usuarios o robar sus identidades. O bien, pueden vender esa información en mercados clandestinos al mejor postor.

Otros ataques de phishing son parte de esfuerzos más amplios de grupos llamados amenazas persistentes avanzadas (APT). Una APT que desee acceder a la información confidencial de una empresa, infectarla con ransomware o vulnerarla de otro modo podría comenzar con una campaña de phishing que le permita acceder a una cuenta perteneciente a un empleado de la empresa. Una vez que tienen este punto de entrada, pueden emplear varias técnicas para adentrarse más en la red de la empresa (este proceso se denomina movimiento lateral). Muchos ciberataques notorios han comenzado con correos electrónicos de phishing bastante simples.

¿Qué es el spear phishing?

Este tipo de phishing se dirige a usuarios o empresas concretas, de ahí el término spear phishing o phishing de objetivo definido. Mediante la recopilación de datos o la compra de información sobre un objetivo concreto, un atacante es capaz de montar una estafa personalizada. Actualmente es el tipo de phishing más eficaz.

¿Qué es el clone phishing?

El phishing de clonación consiste en imitar un correo electrónico legítimo previamente entregado, y modificar sus enlaces o archivos adjuntos con el fin de engañar a la víctima para que abra un sitio web o un archivo malicioso. Por ejemplo, al utilizar un correo electrónico y adjuntar un archivo malicioso con el mismo nombre que el archivo original adjunto, y luego reenviar el correo electrónico con una dirección de correo electrónico falsa que parece provenir del remitente original, los atacantes son capaces de aprovecharse de la confianza de la comunicación inicial para que la víctima realice alguna opción.

¿Qué es el whaling?

En el caso de los ataques dirigidos específicamente a altos ejecutivos o a otros usuarios con privilegios dentro de las empresas, se utiliza habitualmente el término whaling. Estos tipos de ataques suelen tener como objetivo contenidos que probablemente requieran la atención de la víctima, como una citación judicial u otros asuntos del equipo ejecutivo. Los ataques de whaling pueden estar muy personalizados. Es probable que el estafador suplante a alguna persona que el objetivo conoce, ya sea otro responsable de la organización o alguna otra persona de confianza.

Phishing en varios canales

Los atacantes con suficientes recursos pueden realizar campañas de phishing a través de múltiples canales simultáneamente. En lugar de simplemente enviar correos electrónicos a sus objetivos, también envían mensajes de texto, les llaman por teléfono, se ponen en contacto con ellos en las redes sociales, etc. Los modelos de IA generativa pueden ayudar a los atacantes a crear el contenido que necesitan, desde el texto de correos electrónicos hasta deepfakes de usuarios de confianza. Este artículo sobre el phishing multicanal explica cómo la seguridad Zero Trust puede ayudar a las organizaciones a defenderse de este tipo de campañas.

¿Cómo ayuda Cloudflare a las organizaciones a defenderse de los ataques de phishing?

El phishing puede producirse a través de una gran variedad de vectores de ataque, pero uno de los principales es el correo electrónico. Muchos proveedores de correo electrónico intentan bloquear automáticamente los correos electrónicos de phishing, pero a veces siguen llegando a los usuarios, lo que hace que la seguridad del correo electrónico sea una preocupación importante.

Afortunadamente, hay muchas señales reveladoras que indican que un correo electrónico puede ser parte de un ataque de phishing. Aprende cómo identificar un correo electrónico de phishing.

Además, Cloudflare Email Security ofrece una protección avanzada contra el phishing, que rastrea Internet e investiga la infraestructura de phishing para identificar campañas de phishing por adelantado. Descubre cómo funciona Cloudflare Email Security.