Warum Website-Sicherheit so wichtig ist

Die Sicherheit von Websites ist für alle Organisationen entscheidend, die Webanwendungen als Quelle für Umsatz, Effizienz und Kundenerkenntnisse nutzen. Unternehmen mit Websites, die sensible Daten erfassen und speichern oder kritische Infrastrukturen und Dienste bereitstellen, sind besonders anfällig für Angriffe unterschiedlicher Komplexität, Größenordnung und Herkunft.

Web Application Security als Disziplin ist breit gefächert und in ständiger Entwicklung, da sich die Bedrohungen aus dem Internet und das regulatorische Umfeld ständig verändern. Diese Checkliste konzentriert sich beispielsweise auf den Schutz von Websites, aber der Schutz von APIs und KI-fähigen Anwendungen (die zunehmend in Websites integriert werden) wird für große Unternehmen immer wichtiger.

Allerdings können öffentlich zugängliche Websites jeder Größe und Branche von technischen Kontrollen, Zugriffskontrolle und Benutzerverwaltung profitieren. Deshalb werden in diesem Leitfaden zur Website-Sicherheit die folgenden zehn Empfehlungen vorgestellt:- Sichern Sie Ihre Konten mit starker Authentifizierung

- Setzen Sie rollenbasierte Berechtigungen durch

- Verschlüsseln Sie den Web-Traffic mit TLS/ SSL

- Verschlüsseln Sie den DNS-Traffic über HTTPS oder TLS

- Integrieren Sie DNS-Sicherheit

- Verbergen Sie Ihre Ursprungsserver-IP-Adresse

- DDoS-Angriffe verhindern

- Verwalten Sie die Verwendung von Drittanbieter-Skripten und Cookies

- Blockieren Sie Bots und anderen ungültigen Traffic

- Verfolgen und analysieren Sie Web-Traffic und Sicherheitsmetriken

1) Sichern Sie Ihre Konten mit starker Authentifizierung

Empfehlung: Verwenden Sie Zwei-Faktor-Authentifizierung anstelle einer reinen Passwort-Authentifizierung

Genauso wie eine Fluggesellschaft die Identität eines Passagiers anhand eines gültigen Ausweises überprüfen muss, bevor er an Bord gehen darf, müssen Unternehmen auch überprüfen, wer sich in die digitalen Systeme einloggt, auf denen ihre Web-Apps basieren.

Der Prozess der Verhinderung von unberechtigtem Zugriff (indem sichergestellt wird, dass die Person diejenige ist, die sie vorgibt zu sein) wird als Authentifizierung bezeichnet. Bei der Authentifizierung wird die Identität verifiziert, indem bestimmte Merkmale oder Faktoren mit einem digitalen Datensatz abgeglichen werden.

Die folgenden sind die häufigsten Authentifizierungsfaktoren:

- Etwas, was die Person weiß: Es wird nach geheimem Wissen gefragt, das nur die echte Person kennen sollte, wie z. B. eine Kombination aus Benutzername und Passwort, Sicherheitsfragen oder PIN-Codes.

- Etwas, was die Person hat: Damit wird geprüft, ob die Person einen Gegenstand besitzt, der ihr übergeben wurde oder von dem bekannt ist, dass sie ihn besitzt (ähnlich wie man einen physischen Schlüssel braucht, um eine Haustür zu öffnen). In digitalen Systemen wird bei der Authentifizierung geprüft, ob ein Soft Token (z. B. ein von einem Mobilgerät generierter Code) oder ein Hard Token (z. B. ein kleiner physischer Gegenstand, der über Bluetooth oder einen USB-Anschluss mit dem Gerät verbunden werden muss) vorhanden ist, bevor der Zugang gewährt wird.

- Etwas, das die Person ist: Dabei werden die inhärenten physischen Eigenschaften einer Person mittels Biometrie bewertet; zum Beispiel durch Verifizierung eines Fingerabdrucks oder durch Gesichtserkennung.

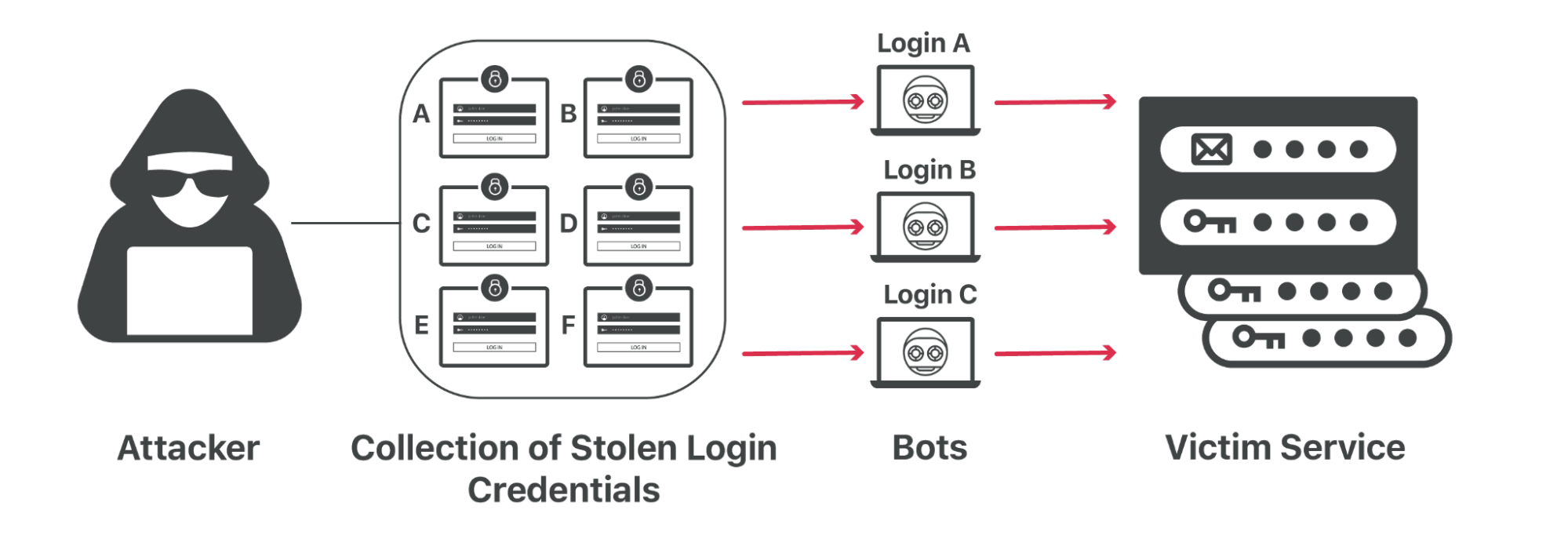

Das Problem beim ersten Faktor ist, dass Passwörter von Angreifern oft erraten oder gestohlen werden können. Mit der Verbreitung von Phishing, On-Path-Angriffen, Brute-Force-Angriffen und Kennwortwiederverwendung ist es für Angreifer einfacher geworden, gestohlene Anmeldeinformationen zu sammeln.

Aus diesem Grund sollten Unternehmen eine Zwei-Faktor-Authentifizierung (2FA) für ihre Konten implementieren. 2FA erfordert (mindestens) zwei separate Formen der Authentifizierung was effektiver ist als nur eine. Obwohl es für Angreifer nicht unmöglich ist, 2FA zu knacken, ist es wesentlich schwieriger und teurer, 2FA zu kompromittieren, als eine reine Passwortauthentifizierung.

2) Rollenbasierte Berechtigungen durchsetzen

Empfehlung: Legen Sie rollenbasierte Berechtigungen nur für autorisierte Nutzer fest

Nur weil die Identität einer Person kontrolliert wurde, heißt das nicht, dass sie die Kontrolle über alles haben sollte. Autorisierung bestimmt, was ein authentifizierter Nutzer sehen und tun kann (z .B. ihre Berechtigungen).

Beispielsweise könnte nur ein Superadministrator die Berechtigung haben, alle Einstellungen und Seiten zu bearbeiten, während ein Nutzer mit Leseberechtigung nur die Analytics der Website sehen kann und sonst nichts.

Mit dem Wachstum von Unternehmen steigt auch die Anzahl der Rollen in Web-Teams: Frontend-Entwickler, Backend-Entwickler, Sicherheitsanalysten, Reporting-Analysten, Web- und Inhaltsredakteure und viele mehr. Daher ist es wichtig, die rollenbasierten Berechtigungen regelmäßig zu überprüfen und zu aktualisieren.

3) Verschlüsseln Sie den Web-Traffic mit SSL/ TLS

Empfehlung: Stellen Sie Verbindungen mit automatisch verwaltetem SSL/ TLS auf

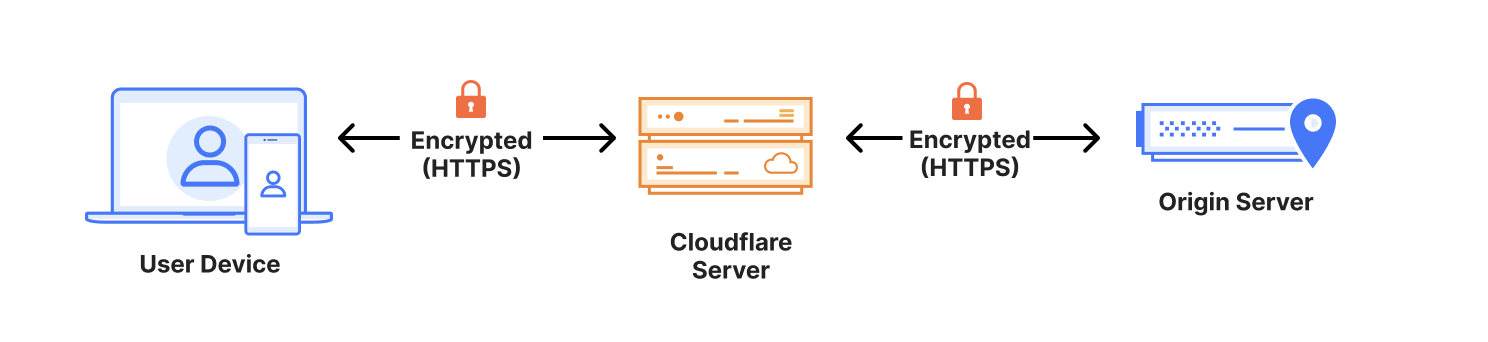

Jede Website, die sensible Daten wie Anmeldedaten, Kontaktinformationen, Kreditkarteninformationen, Gesundheitsinformationen und mehr sammelt und überträgt, benötigt HTTPS. HTTPS verhindert, dass Websites ihre Informationen auf eine Weise übertragen, die leicht von Spähern im Netzwerk gelesen werden kann.

HTTPS funktioniert über ein Protokoll namens Transport Layer Security (TLS) frühere Versionen des Protokoll waren als Secure Sockets Layer (SSL) bekannt.

Suchen Sie nach einem Dienst, der automatisch verwaltete SSL/ TLS-Zertifikate anbietet, die es Websites und Apps ermöglichen, sichere Verbindungen aufzubauen.

TLS ist das Kommunikationsrückgrat für Datenschutz und Datensicherheit. Es ermöglicht den Nutzern, privat im Internet zu surfen, ohne ihre Kreditkartendaten oder andere persönliche und sensible Informationen preiszugeben.

Mit SSL/TLS kann ein Client (z. B. ein Browser) die Authentizität und Integrität des Servers überprüfen, mit dem er eine Verbindung herstellt, und Informationen per Verschlüsselung austauschen. Dies wiederum hilft, On-Path-Angriffe zu verhindern und bestimmte Anforderungen an die Daten-Compliance zu erfüllen.

Es gibt noch weitere Vorteile: TLS hilft, die Latenz zu minimieren, um die Ladezeit von Webseiten zu verkürzen, außerdem benachteiligen Suchmaschinen Websites tendenziell, die nicht verschlüsselt sind.

Denken Sie daran, dass jedes SSL/TLS Zertifikat ein festes Ablaufdatum hat und die Gültigkeitsdauer dieser Zertifikate mit der Zeit immer kürzer wird. Wenn ein Zertifikat abgelaufen ist, gehen Clients wie der Browser des Besuchers davon aus, dass keine sichere Verbindung hergestellt werden kann, was zu Warnungen oder Fehlern führt. Versäumte Zertifizierungsverlängerungen können auch zu einer Herabstufung der Website in Suchmaschinen führen, aber auch bestimmte Dienste können dies tun.

4) Verschlüsseln Sie den DNS-Traffic über HTTPS oder TLS

Empfehlung: Sorgen Sie mit DNS Verschlüsselung für sicheres und privates Surfen

Der Inhalt einer Website befindet sich technisch gesehen nicht unter einer URL wie www.example.com, sondern unter einer eindeutigen IP- -Adresse wie 192.0.2.1. Der Vorgang der Umwandlung einer URL in eine maschinenfreundliche IP-Adresse wird als Domain Name System (DNS)-Lookup bezeichnet; und DNS-Einträge sind die Anweisungen des Internets dafür, welche IP-Adresse einer bestimmten Domain zugeordnet ist.

Standardmäßig werden DNS-Abfragen und -Antworten jedoch im Klartext (UDP) gesendet, was bedeutet, dass sie von Netzwerken, ISPs und anderen, die Übertragungen überwachen, gelesen werden können. Das kann enorme Auswirkungen auf die Sicherheit und den Datenschutz haben. Wenn DNS-Abfragen nicht privat sind, wird es für Regierungen einfacher, das Internet zu zensieren, und für Angreifer, das Online-Verhalten der Nutzer überwachen.

Verwenden Sie einenkostenlosen DNS-Auflösung zur Verschlüsselung von DNS-Traffic mit einer dieser Optionen:

- DNS über TLS – kurz DoT – ist ein Standard zur Verschlüsselung von DNS-Abfragen, um diese sicher und privat zu halten. Es gibt Netzwerkadministratoren die Möglichkeit, DNS-Abfragen zu überwachen und zu blockieren, was wichtig ist, um böswilligen Traffic zu identifizieren und zu stoppen.

- DNS über HTTPS – kurz DoH – ist eine Alternative zu DoT. Bei DoH werden DNS-Abfragen und -Antworten verschlüsselt, aber über die Protokolle HTTP oder HTTP/2 anstatt direkt über UDP gesendet. Damit haben Netzwerkadministratoren weniger Einsicht, aber die Privatsphäre der Benutzer ist besser geschützt.

5) Integrieren Sie DNS-Sicherheit

Empfehlung: Gehen Sie bestimmte Einschränkungen des DNS-Systems mit speziell entwickelter DNS-Sicherheit an

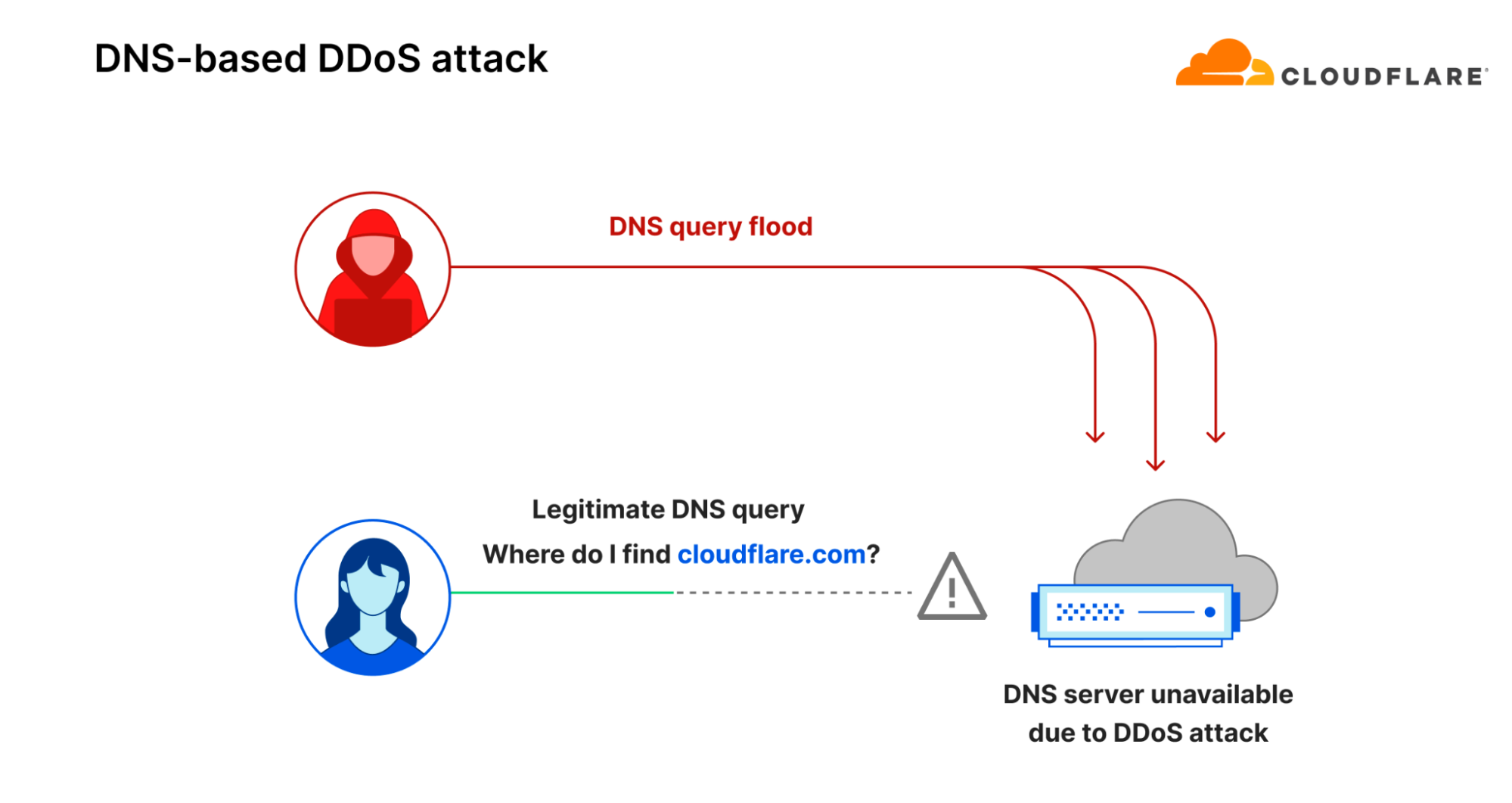

Das DNS-System selbst wurde nicht im Hinblick auf Sicherheit entwickelt und weist mehrere Designeinschränkungen auf. Zum Beispiel garantiert es nicht automatisch, woher die DNS-Einträge stammen, und akzeptiert jede Adresse, die es erhält, ohne Fragen zu stellen. Daher können DNS-Server anfällig für Domain-Spoofing, DoS-Angriffe (Denial of Service) und mehr sein.

DNS-Sicherheit (DNSSEC) hilft, einige der Designfehler von DNS zu beheben. DNSSEC schafft beispielsweise ein sicheres Domain Name System, indem bestehende DNS-Einträge mit kryptografischen Signaturen versehen werden. Durch die Überprüfung der zugehörigen Signatur können Unternehmen sicherstellen, dass ein angeforderter DNS-Eintrag von ihrem autoritativen Nameserver stammt und nicht gefälscht wurde.

Einige DNS-Auflösung integriert bereits DNSSEC. Suchen Sie auch nach einer DNS-Auflösung mit Funktionen wie Inhaltsfilterung (die Websites blockieren kann, von denen bekannt ist, dass sie Schadsoftware und Spam verbreiten) und Botnet-Schutz (der die Kommunikation mit bekannten Botnetzen blockiert). Viele dieser sicheren DNS-Resolver können kostenlos genutzt und durch Änderung einer einzigen Routereinstellung aktiviert werden.

6) Verbergen Sie die IP-Adresse des Ursprungsservers

Empfehlung: Erschweren Sie Angreifern das Auffinden Ihres Servers

Wenn ein Angreifer die IP-Adresse des Servers eines Unternehmens herausfindet (d. h. den Ort, an dem die eigentlichen Web-App-Ressourcen gehostet werden), kann er Traffic oder Angriffe direkt an den Server senden.

Je nach der bereits vorhandenen DNS-Auflösung können die folgenden Schritte ebenfalls dazu beitragen, die Ursprungs IP-Adresse zu verbergen:

- Hosten Sie keinen E-Mail-Dienst auf demselben Server wie die zu schützende Web-Ressource, da E-Mails, die an nicht existierende Adressen gesendet werden, an den Angreifer zurückgeschickt werden und so die IP-Adresse des E-Mail-Servers preisgeben.

- Stellen Sie sicher, dass der Webserver keine Verbindung zu einer beliebigen, von den Nutzern angegebenen Adresse herstellen kann.

- Da DNS Einträge öffentlich zugänglich sind, sollten Sie die Ursprungs-IPs rotieren.

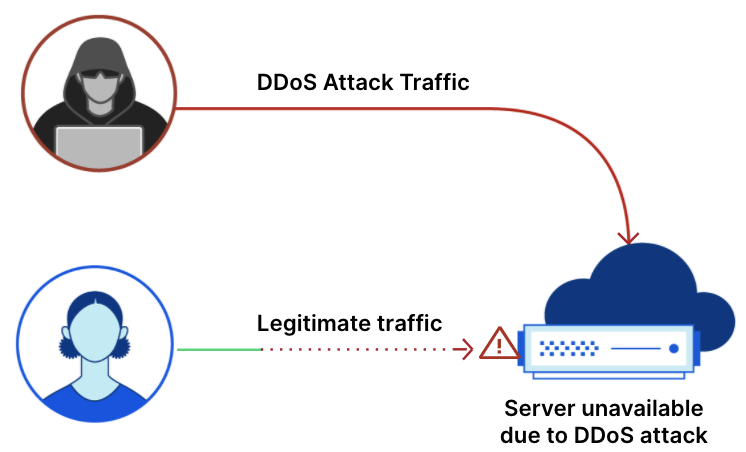

7) Verhindern Sie DDoS-Angriffe

Empfehlung: Implementieren Sie eine Always-on DDoS-Abwehr und Rate Limiting

Im schlimmsten Fall können DDoS-Angriffe (Distributed-Denial-of-Service) eine Website oder ein ganzes Netzwerk für längere Zeit stilllegen.

DDoS-Angriffe treten auf, wenn eine große Anzahl von Computern oder Geräten, die in der Regel von einem einzigen Angreifer kontrolliert werden, gleichzeitig versuchen, auf eine Website oder einen Online-Dienst zuzugreifen. Diese böswilligen Angriffe zielen darauf ab, Ressourcen offline zu nehmen und unbrauchbar zu machen.

DDoS-Angriffe auf Anwendungsschicht sind nach wie vor die häufigste Angriffsart gegen Web-Apps und werden hinsichtlich Umfang und Häufigkeit weiter raffinierter.

Achten Sie auf die folgenden wichtigen Tools zur DDoS-Prävention:

- Always-on DDoS-Abwehr-: Suchen Sie nach einer skalierbaren, Always-on DDoS-Abwehr mit den folgenden Funktionen:

- Automatisches Abfangen von böswilligem Traffic so nah wie möglich an der Quelle des Angriffs (wodurch die Laten für den Endnutzer und die Ausfallzeit für das Unternehmen verringert wird)

- Zeitlich unbeschränkte, unbegrenzte DDoS-Angriffsabwehr (wobei zusätzliche Gebühren durch Spitzen im Angriffs-Traffic vermieden werden)

- Zentraler, autonomer Schutz vor allen DDoS-Angriffsarten (einschließlich Angriffen auf Anwendungs- und Netzwerschicht)

- Rate Limiting: Rate Limiting ist eine Strategie zur Begrenzung des Netzwerk-Traffics. Es legt im Wesentlichen eine Obergrenze fest, wie oft jemand eine Aktion innerhalb eines bestimmten Zeitraums wiederholen kann, zum Beispiel, wenn Botnets versuchen, einen DDoS-Angriff auf eine Web-App zu starten. Das ist vergleichbar mit einem Polizeibeamten, der einen Autofahrer anhält, weil er die Geschwindigkeitsbegrenzung überschritten hat. Es gibt zwei Arten von Rate Limiting:

- Standardmäßiges IP-basiertes Rate Limiting, das nicht authentifizierte Endpunkte schützt, die Anzahl der Anfragen von bestimmten IP-Adressen begrenzt und Missbrauch durch Wiederholungstäter verhindert

- Erweitertes Rate Limiting, das auch APIs vor Missbrauch schützt, bekämpft volumetrische Angriffe durch authentifizierte API-Sitzungen und bietet mehr Anpassungsmöglichkeiten

Eine umfassende Abwehr von DDoS-Bedrohungen hängt auch von mehreren Methoden ab, die je nach Größe des Unternehmens, der Netzwerkarchitektur und anderen Faktoren variieren können. Erfahren Sie mehr darüber , wie Sie DDoS Angriffe verhindern können:

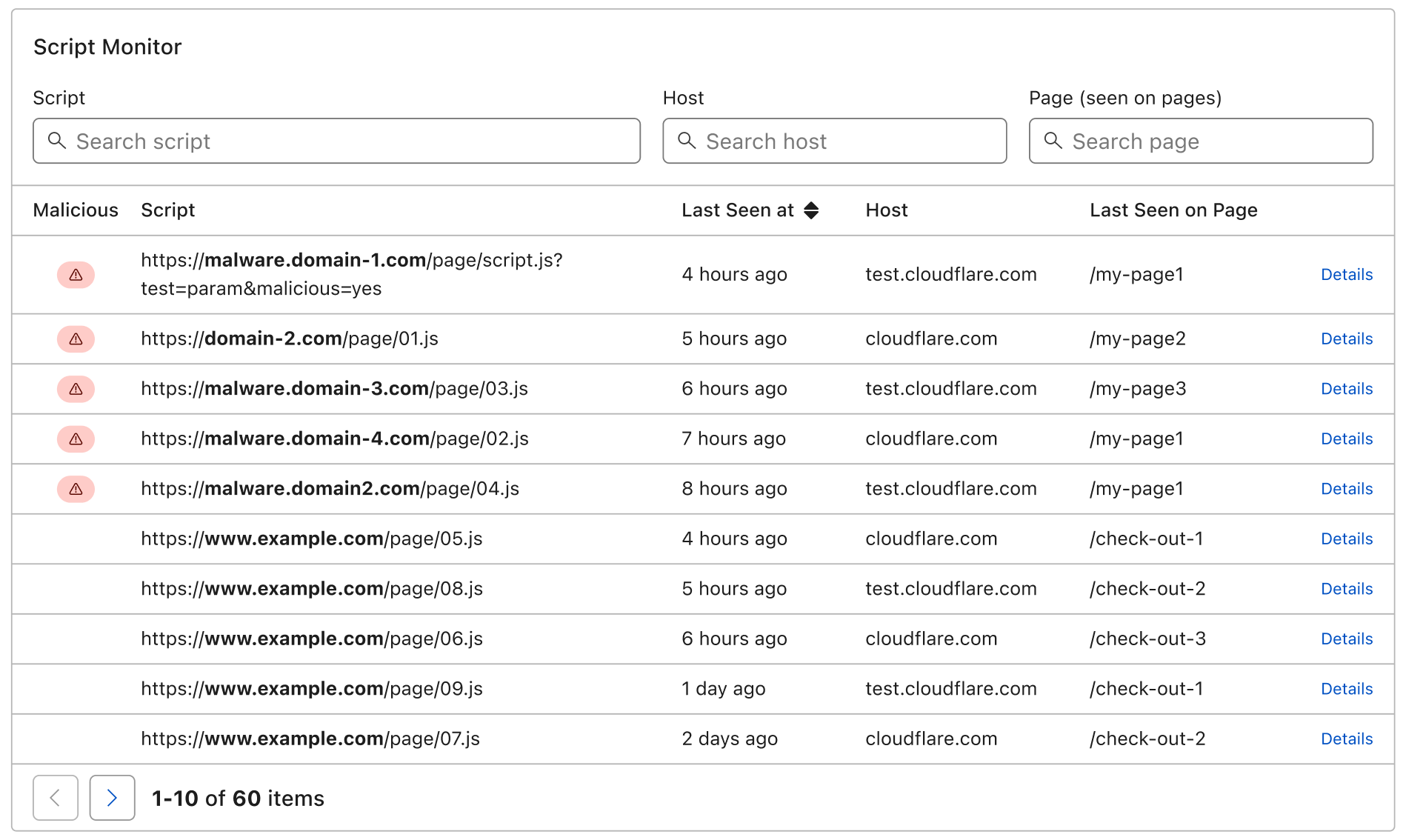

8) Verwalten Sie Skripte von Drittanbietern und die Verwendung von Cookies

Empfehlung: Suchen Sie nach Tools, die speziell zur Beseitigung von clientseitigen Risiken beitragen

Bei der Webentwicklung bezieht sich der Begriff „Clientseite“ auf alles in einer Webanwendung, was auf dem Client (Endbenutzergerät) dargestellt wird oder stattfindet. Dazu gehört das, was der Website-Nutzer sieht – Text, Bilder und der Rest der Benutzeroberfläche – sowie alle Aktionen, die eine Anwendung im Browser des Benutzers ausführt.

Die meisten clientseitigen Ereignisse erfordern das Laden von JavaScript-Code und anderem Code von Drittanbietern in den Browser des Webbesuchers. Aber Angreifer versuchen, diese Abhängigkeiten zu kompromittieren (zum Beispiel mit Magecart-Angriffen). Das macht Besucher anfällig für Schadsoftware, Diebstahl von Kreditkartendaten, Krypto-Mining und mehr.

Cookies sind auch mit clientseitigen Risiken verbunden. Angreifer können z. B. Cookies ausnutzen, um Website-Besucher Cookie-Manipulationen auszusetzen, die schließlich zu Kontoübernahme oder Zahlungsbetrug führen können. Website-Administratoren, Entwickler oder Compliance-Mitarbeiter wissen jedoch oft nicht einmal, welche Cookies ihre Website verwendet.

Um das Risiko durch Skripte und Cookies von Drittanbietern zu reduzieren, sollten Sie einen Dienst implementieren, der:

- Skript-Risiken von Drittanbietern automatisch erkennt und verwaltet; und

- Einen vollständigen Überblick über die von Websites verwendeten First-Party-Cookies bietet.

- Beeinträchtigung der Performance: Zu viel Bot-Traffic kann eine große Belastung für Webserver darstellen, da der Dienst für legitime Benutzer dadurch verlangsamt wird oder ausfällt

- Betriebsstörungen: Bots können Inhalte von einer Website scrapen oder herunterladen , Spam-Inhalte schnell verbreiten oder den Online-Bestand eines Unternehmens horten

- Datendiebstahl und Kontoübernahme: Ein Bot kann Kreditkartendaten und Anmeldedaten stehlen und Konten übernehmen

- Präzise Bot-Erkennung in großem Stil – durch Anwendung von Verhaltensanalyse, Machine Learning und Fingerprinting auf eine riesige Traffic-Menge

- Genehmigung vertrauenswürdiger Bots auf Ihrer Website, zum Beispiel solche, die zu Suchmaschinen gehören, gleichzeitig wird böswilliger Traffic unterbunden

- Einfache Integration mit anderen Diensten für Sicherheit und Performance von Web

- Potenzielle Bedrohungen im HTTP-Traffic, damit Fehler, die Endnutzer betreffen, identifiziert und behoben werden können

- Angriffsvarianten und ihre böswilligen Nutzlasten (zum Beispiel Injection-Angriffe im Vergleich zu Angriffen mit Remotecodeausführung), damit die Systeme entsprechend abgestimmt und abgesichert werden können

- DNS-Abfragen und die geografische Verteilung der Abfragen im Laufe der Zeit, um irregulären Traffic zu erkennen

9) Blockieren Sie Bots und anderen ungültigen Traffic

Empfehlung: Identifizieren und bekämpfen Sie böswilligen Bot-Traffic proaktiv

Manche Bots sind vertrauenswürdig und erbringen einen benötigten Dienst, zum Beispiel autorisierte Suchmaschinen-Crawler. Andere Bots hingegen können sich als störend und schädlich erweisen, wenn sie nicht entsprechend kontrolliert werden.

Unternehmen, die physische Waren oder Dienstleistungen online verkaufen, sind besonders anfällig für Bot-Traffic. Zu viel Bot-Traffic kann zu folgenden Problemen führen:

Suchen Sie einen Bot-Management-Service, der folgendes bietet:

10) Verfolgen und analysieren Sie Web-Traffic und Sicherheitsmetriken

Empfehlung: Erhöhen Sie die Web-Sicherheit mit datengesteuerten Entscheidungen

Analysen und Protokolle mit verwertbaren Daten sind wichtig, um die Web-Performance und -Sicherheit kontinuierlich zu verbessern.

Protokolle und Anwendungssicherheits-Dashboards liefern beispielsweise Einblicke in:

Einblicke in Web Traffic-Analysen sind ein wesentlicher Baustein für eine kontinuierliche Risikobewertung. Mit ihr können Unternehmen fundiertere Entscheidungen darüber treffen, wie sie ihre App-Performance verbessern und wo sie ihre Sicherheitsinvestitionen erhöhen können.

Wie hilft Cloudflare, Website sicher zu machen?

Die Connectivity Cloud von Cloudflare vereinfacht die Sicherheit und Bereitstellung von Webanwendungen mit einer umfassenden Suite integrierter Dienste, die die Webanwendungen und APIs von Unternehmen verbinden und schützen.

Dazu gehören DDoS-Schutz, eine branchenführende Web Application Firewall (WAF), Bot-Management, clientseitige Sicherheit, ein API-Gateway, kostenlose öffentliche DNS-Auflösung, kostenlose SSL/TLS-Zertifikate, umfassende Web-Performance und -Sicherheitsanalysen und vieles mehr mehr.

Entdecken Sie unter https://www.cloudflare.com/de-de/plans/ die Dienste, die den Anforderungen Ihrer Website entsprechen.

FAQs

Warum wird die Zwei-Faktor-Authentifizierung (2FA) gegenüber der alleinigen Verwendung von Passwörtern empfohlen?

Während Passwörter leicht erraten, per Phishing gestohlen oder durch Brute-Force-Angriffe gesammelt werden können, verlangt 2FA mindestens zwei unterschiedliche Formen der Identifizierung. Dadurch wird es für Angreifer deutlich schwieriger und kostspieliger, ein Konto zu kompromittieren, als wenn nur ein Passwort verwendet wird.

Wie schützt rollenbasierte Autorisierung eine Website?

Die rollenbasierte Autorisierung garantiert, dass selbst verifizierte Nutzer nur auf die spezifischen Tools und Daten zugreifen können, die für ihre Rollen erforderlich sind.

Welche Sicherheitsvorteile bietet die SSL/TLS-Verschlüsselung?

SSL/TLS sichert den Web-Traffic durch Verschlüsselung sensibler Daten wie Anmeldedaten und Kreditkarteninformationen und schützt so Benutzer vor On-Path-Angriffen. Es hilft auch bei der Authentifizierung der Identität des Webservers für den Benutzer, sodass die Wahrscheinlichkeit geringer ist, eine gefälschte Kopie der Website zu laden.

Wie verbessern DNS über TLS (DoT) und DNS über HTTPS (DoH) den Datenschutz für die Benutzer?

Standard-DNS-Anfragen werden im Klartext gesendet und können daher von Internetanbietern oder Dritten mitgelesen werden. DoT und DoH verschlüsseln diese Anfragen und verhindern so, dass andere das Online-Verhalten eines Nutzers verfolgen oder seinen Internetzugang zensieren.

Was ist DNSSEC und welche spezifischen Schwachstellen behebt es?

Das ursprüngliche DNS-System kann die Quelle eines Eintrags nicht garantieren und ist daher anfällig für Spoofing. DNSSEC löst dieses Problem durch das Hinzufügen von kryptografischen Signaturen zu DNS-Einträgen, mit denen ein Unternehmen verifizieren kann, ob ein Eintrag von seinem rechtmäßigen autoritativen Nameserver stammt.

Warum sollte eine Organisation ihre Ursprungs-IP-Adresse verbergen?

Wenn ein Angreifer die Ursprungs-IP-Adresse entdeckt, unter der Webressourcen gehostet werden, kann er Sicherheitsebenen umgehen und schädlichen Netzwerkverkehr direkt an den Server senden. Strategien wie rotierende IP-Adressen und das Hosting von Mail-Services auf einem anderen Server als den Webressourcen helfen dabei, diese Adresse verborgen zu halten.

Welche Funktionen sollte ein skalierbarer DDoS-Abwehrdienst bieten?

Eine wirksame Abwehr sollte immer aktiv sein und in der Lage sein, bösartigen Datenverkehr automatisch in der Nähe seines Ursprungs zu absorbieren, um Ausfallzeiten zu reduzieren. Außerdem sollte es eine Abwehr ohne Volumensbegrenzung bieten, um zusätzliche Kosten bei Großangriffen zu vermeiden.

Wie hilft Rate Limiting bei der Abwehr von Botnets?

Rate Limiting funktioniert wie eine Geschwindigkeitsbegrenzung für den Netzwerk-Traffic, indem es die Anzahl der Wiederholungen einer Aktion innerhalb eines bestimmten Zeitraums begrenzt. Dies verhindert, dass Botnetze eine Webanwendung mit einer hohen Anzahl von Anfragen überfordern, und es kann einige böswillige Bot-Angriffe wie Brute-Force-Angriffe oder Credential Stuffing stoppen.

Welche Risiken sind mit Drittskripten und Cookies verbunden?

Drittanbieter-Code kann von Angreifern kompromittiert werden, um Daten zu stehlen oder Schadsoftware direkt im Browser des Nutzers zu verbreiten. Ebenso können nicht verwaltete Cookies für Kontoübernahmen oder Zahlungsbetrug genutzt werden, wenn sie nicht ordnungsgemäß überwacht werden.

Wie tragen Web-Traffic-Analysen zur langfristigen Sicherheit bei?

Analysen und Protokolle liefern verwertbare Daten, die Unternehmen helfen, potenzielle Bedrohungen zu erkennen, Fehler zu beheben und verschiedene Angriffsvarianten zu verstehen. Diese Transparenz ermöglicht es, datengestützte Entscheidungen darüber zu treffen, wo Systeme gehärtet werden sollten und wo Sicherheitsinvestitionen priorisiert werden sollten.