Was ist eine Web Application Firewall (WAF)?

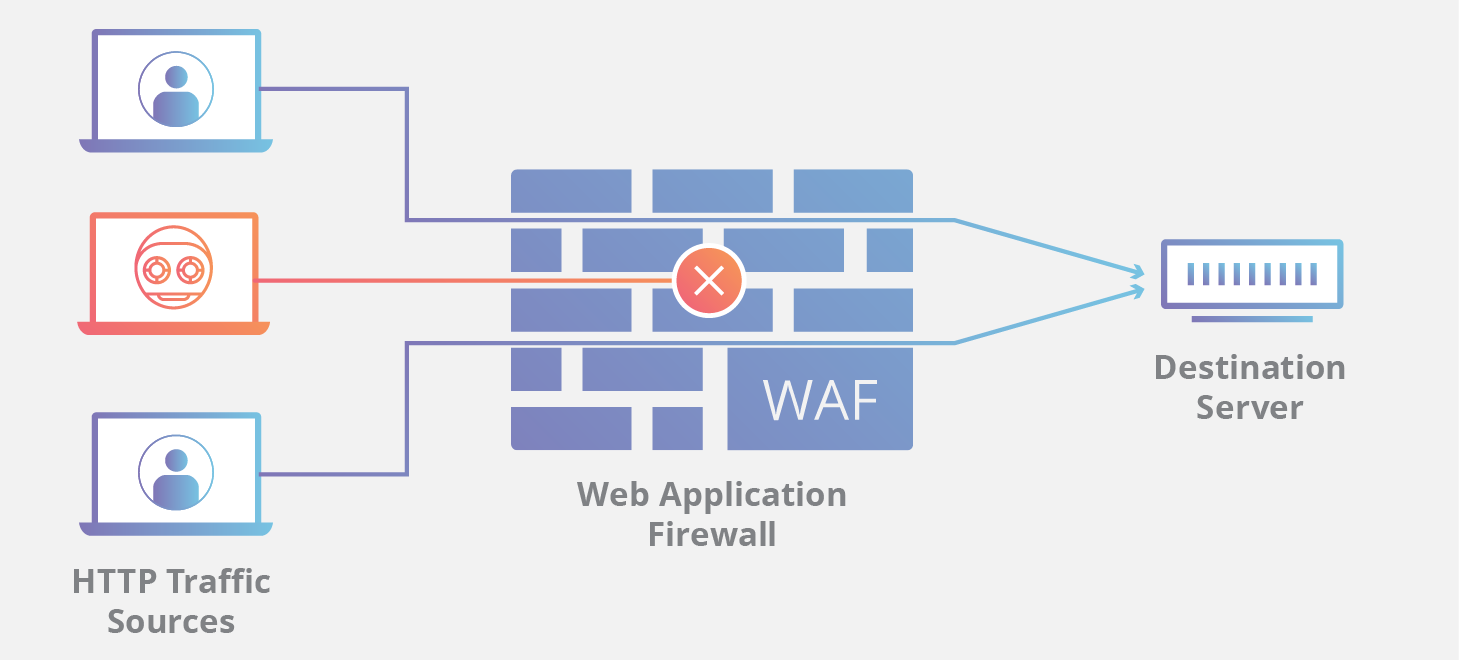

Eine WAF oder Web Application Firewall hilft beim Schutz von Webanwendungen, indem sie den HTTP-Traffic zwischen einer Webanwendung und dem Internet filtert und überwacht. Gewöhnlich schützt sie Webanwendungen vor Angriffen wie u. a. Cross-Site Forgery, Cross-Site Scripting (XSS), File Inclusion und SQL-Injection.

Eine WAF ist eine Verteidigungsmaßnahme auf Protokollebene (Ebene 7 im OSI-Modell) und nicht zur Abwehr aller Angriffsarten ausgelegt. Diese Methode der Angriffsabwehr ist in der Regel Teil einer Reihe von Tools, die zusammen eine ganzheitliche Abwehr gegen eine Reihe von Angriffsvektoren bilden.

Durch den Einsatz einer WAF vor einer Webanwendung wird ein Schutzschild zwischen der Webanwendung und dem Internet gebildet. Während ein Proxyserver die Identität eines Clientrechners mithilfe eines Vermittlers schützt, ist eine WAF eine Art Reverse-Proxy, der den Server vor Exposition schützt, weil die Clients die WAF passieren müssen, bevor sie den Server erreichen.

Eine WAF funktioniert nach einer Reihe von Regeln, die oft als Richtlinien bezeichnet werden. Diese Richtlinien zielen darauf ab, vor Schwachstellen in der Anwendung zu schützen, indem sie böswilligen Traffic herausfiltern. Der Wert einer WAF ergibt sich zum Teil aus der Geschwindigkeit und Leichtigkeit, mit der Richtlinienänderungen implementiert werden können, was eine schnellere Reaktion auf unterschiedliche Angriffsvektoren ermöglicht; während eines DDoS-Angriffs kann Durchsatzbegrenzung durch Änderung der WAF-Richtlinien schnell umgesetzt werden.

Worin unterscheiden sich Blockierlisten- und Positivlisten-WAFs?

Eine WAF auf der Grundlage einer Blockierliste schützt vor bekannten Angriffen (negatives Sicherheitsmodell). Sie können sich eine Blockierlisten-WAF wie den Türsteher vor einem Club vorstellen, der Gäste abweisen muss, die den Dresscode nicht einhalten. Eine Positivlisten-WAF (positives Sicherheitsmodell) hingegen lässt nur Traffic zu, der vorab genehmigt wurde. Das wäre mit dem Türsteher bei einer exklusiven Party vergleichbar, der nur Gäste durchlässt, die auf seiner Liste stehen. Beide Modelle haben ihre Vor- und Nachteile. Deshalb bieten viele WAFs ein hybrides Sicherheitsmodell an, bei dem sowohl eine Blockierliste als auch eine Positivliste implementiert werden.

Was sind Netzwerk-basierte, Host-basierte und Cloud-basierte WAFs?

Eine WAF kann auf drei verschiedene Arten implementiert werden, jede mit ihren eigenen Vorteilen und Schwächen:

- Eine Netzwerk-basierte WAF ist in der Regel hardwarebasiert. Da sie lokal installiert wird, minimiert sie die Latenzzeiten. Netzwerk-basierte WAFs sind jedoch die teuerste Option und erfordern auch die Aufstellung und Wartung physischer Geräte.

- Eine hostbasierte WAF kann komplett in die Software einer Anwendung integriert sein. Diese Lösung ist kostengünstiger und leichter anzupassen als eine netzwerkbasierte WAF. Eine hostbasierte WAF verbraucht allerdings lokale Serverressourcen, ist kompliziert zu implementieren und aufwendig in der Wartung. Hierfür müssen normalerweise Entwicklungszeit und Geld investiert werden.

- Cloud-basierte WAFs sind eine kostengünstige Alternative und sehr einfach zu implementieren. Die Installation ist meist mit wenigen Handgriffen erledigt, zum Beispiel mit einer DNS-Änderung, durch die der Traffic umgeleitet wird. Auch die Vorlaufkosten cloudbasierter WAFs sind minimal, denn der Anwender zahlt normalerweise monatlich oder jährlich für Security as a Service. Cloudbasierte WAFs können außerdem zur Abwehr der neuesten Bedrohungen ständig aktualisiert werden, ohne zusätzlichen Aufwand oder Kosten für den Anwender. Cloudbasierte WAFs haben nur den Nachteil, dass der Anwender die Verantwortung aus der Hand geben muss. Einige Funktionen der WAF können eine Black Box für ihn sein. (Eine cloudbasierte WAF ist eine Art von Cloud-Firewall; erfahren Sie mehr über Cloud-Firewalls).

Erfahren Sie, wie eine Connectivity Cloud Unternehmen erlaubt, ihre Website mit einer Cloud-basierten WAF Lösung zu schützen.

FAQs

Was ist eine Web Application Firewall (WAF)?

Eine WAF trägt zum Schutz von Webanwendungen bei, indem sie den HTTP-Traffic zwischen einer Webanwendung und dem Internet filtert und überwacht. Sie schützt die Anwendungsschicht und schützt Server vor gängigen Bedrohungen wie SQL-Injection, Cross-Site Scripting (XSS) und Cross-Site Forgery.

Wie schützt eine WAF Webanwendungen?

Durch den Einsatz einer WAF wird ein Schutzschild zwischen der Anwendung und dem Internet gebildet. Im Gegensatz zu einem Standard-Proxy, der einen Client schützt, ist eine WAF ein Reverse-Proxy, der den Server schützt, indem er verlangt, dass alle Clients ihn passieren, bevor sie die Anwendung erreichen.

Worin unterscheiden sich Blockierlisten- und Positivlisten-WAF-Modelle?

Eine Blockierliste (negatives Sicherheitsmodell) lehnt Datenverkehr auf der Grundlage bekannter Angriffsmuster ab. Im Gegensatz dazu lässt eine Positivliste (positives Sicherheitsmodell) nur vorab genehmigten Traffic zu. Viele WAFs verwenden eine Kombination aus diesen Modellen.

Wie können WAF-Richtlinien bei einem aktiven Angriff eingesetzt werden?

WAFs arbeiten nach Regelsätzen, die als Richtlinien bezeichnet werden und böswilligen Traffic herausfiltern. Da diese Richtlinien schnell und einfach geändert werden können, ermöglichen sie eine rasche Reaktion auf neue Angriffsvektoren, wie z. B. die Implementierung von Rate Limiting während eines DDoS-Angriffes oder das Blockieren einer neuen Sicherheitslücke.

Was sind die drei wichtigsten Möglichkeiten zur Implementierung einer WAF?

WAFs können auf folgende Weise implementiert werden: Netzwerkbasierte WAF: In der Regel hardwarebasiert und lokal installiert, um die Latenz zu minimieren. Hostbasierte WAF: In die Anwendungssoftware integriert, bietet mehr Anpassungsmöglichkeiten, verbraucht aber lokale Serverressourcen. Cloudbasierte WAF: Eine erschwingliche und einfach zu implementierende „Security as a Service“-Option, die bei minimalen Vorlaufkosten einheitliche Updates zum Schutz vor neuen Bedrohungen bietet.

Warum könnte sich ein Unternehmen für eine cloudbasierte WAF gegenüber anderen Optionen entscheiden?

Cloudbasierte WAFs werden oft bevorzugt, weil sie eine sofort einsetzbare Implementierung bieten und keine zusätzliche Arbeit oder Kosten für den Schutz vor den neuesten Bedrohungen erfordern. Dieser Vorgang ist oft so einfach wie eine DNS-Änderung. Kunden von cloudbasierten WAFs übertragen zwar einen Teil der Verantwortung an Dritte, profitieren aber von einer Lösung, die so aktualisiert wird, dass sie neue Angriffe ohne jeglichen Aufwand für sie blockiert.